Ettevaatust CAPTCHA kontrolliga!

Selle aasta esimestel kuudel tuvastas CERT-EE mitmeid Eesti asutuste veebilehtedele suunatud küberrünnakuid, kus ründajad on esmalt veebilehed üle võtnud ning seejärel üritanud nakatada veebilehtede külastajate seadmeid. Nakatamiseks kasutatakse ründajate loodud võlts-CAPTCHA kontrolli. Selgitame järgnevalt, kuidas see rünne toimub ning kuidas võlts-CAPTCHA-t ära tunda.

Kuidas see välja näeb?

- Kõigepealt tuvastavad ründajad erinevaid haavatava või aegunud tarkvaraga veebilehti ning võtavad need üle.

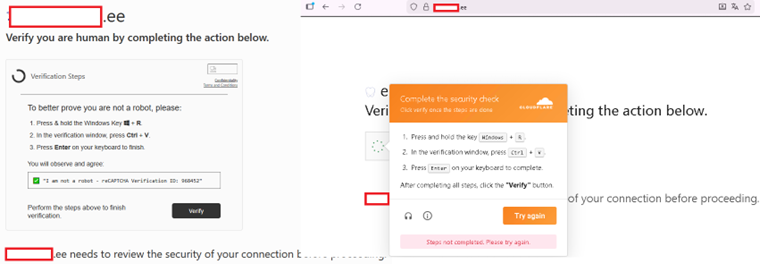

- Seejärel riputavad nad ülevõetud veebilehe avalehele järgmise sisuga teate:

Antud teatest jääb mulje, et tegu on tavalise boti-kontrolliga, kus kasutaja peab veebilehele pääsemiseks läbima mingi ülesande, tõestamaks, et ta on päris inimene, mitte robot. Kui legitiimsete boti-kontrollide puhul tuleb tavaliselt veebilehele pääsemiseks märkida linnukesega mingid pildid või vajutada kastikesele, siis kurjategijate loodud võlts-ülesanne palub kasutajal arvutiklahvidel vajutada Windows + R, siis Ctrl + V ja siis Enter.

Mis tegelikult juhtub?

- Windows + R – vajutades avaneb kasutajal Windowsi „käivita“ (run) aken, mille kaudu saab nt käivitada süsteemikäske, rakendusi, kaustasid jms

- Ctrl + V – sisestab aknasse kasutaja lõikelaua (clipboard) sisu, ehk sisestab selle, mida kasutaja varasemalt kopeerinud on. Käesoleva näite puhul on kasutaja clipboardi sisuks ründajate poolt edastatud pahaloomuline skript. Kasutaja ise ei pea käsitsi seda pahaloomulist skripti kopeerima, sest üldjuhul edastavad ründajad selle skripti kasutaja clipboard-i ülevõetud veebilehe kaudu, kasutades clipboard manipulation tehnikat JavaScripti abil.

- Enter – Kui kasutaja avab Windows + R abil Windowsi käivitusakna, kleebib sinna oma lõikelaua sisu Ctrl + v abil (mis tegelikkuses on ründajate poolt edastatud pahaloomuline skript) ning vajutab enter, käivitab ta otse käsurea kaudu oma arvutis pahalaste ründeskripti.

Mida see pahaloomuline skript teeb?

- Käivitab uue Powershelli protsessi.

- Teeb Powershelli käsurea akna väiksemaks, et ohver seda ei märkaks.

- Lülitab välja Powershelli koodikäivitamise poliitika piirangud, mis paneb PowerShelli eirama tavapäraseid turvapiiranguid. Selle tulemusel saab käivituda pahaloomuline skript, mille süsteem muidu blokeeriks.

- Läheb ründajate poolt loodud veebilehele ning laeb ohvri arvutisse lisaks mitu uut ründeskripti.

- Koheselt käivitab äsja alla laetud ründeskriptid, mille tulemusel satub ohvri arvuti ründajate kontrolli alla. Edasisi eesmärke võib kurjategijatel olla erinevaid: varastada arvutist paroole, paigaldada sinna faile krüpteerivad pahavara või nuhkvara jms.

Kuidas ära tunda üle võetud veebileht, kuhu on riputatud võlts-CAPTCHA?

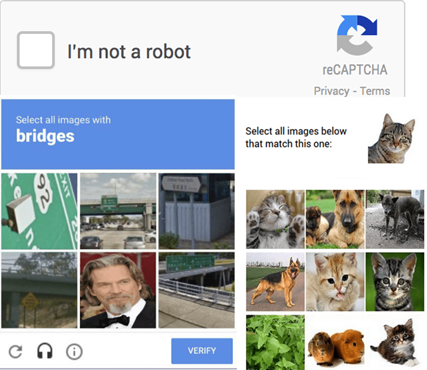

Tavaline CAPTCHA:

- Palub esmalt kinnitada hiireklõpsuga, et kasutaja ei ole robot.

- Seejärel palub lahendada mingi ülesanne, nt märkida pildid, millel on mingi kindel ese (nt foorid, bussid, jalgrattad, kassid vms).

- Vanemate CAPTCHA versioonide puhul võidakse paluda ka sisestada pildid olevaid tähti/numbreid:

- Päris-CAPTCHA kontroll ei palu sul midagi arvutis käsitsi käivitada ega klahvikombinatsiooni abil mingit programmi avada.

Antud rünnetes kasutatud võlts-CAPTCHA seevastu:

- Võib esmalt paluda kinnitada hiireklõpsuga, et kasutaja ei ole robot (see samm on sarnane päris-CAPTCHAle).

- Seejärel palub vajutada kindlat klahvikombinatsiooni (Windows+R, seejärel Ctrl + V), et midagi avada ja sinna mingit sisu kleepida ja vajutada “Enter”.

- Erinevalt päris-CAPTCHA-st, kus pildid muutuvad, jääb võlts-CAPTCHA ülesande sisu alati samaks ka siis, kui te veebilehitsejat värskendate (refresh).

Juhul kui olete kokku puutunud veebilehega, kus lehele pääsemiseks selliseid juhiseid antakse ja / või olete neid järginud, teavitage cert@cert.ee.