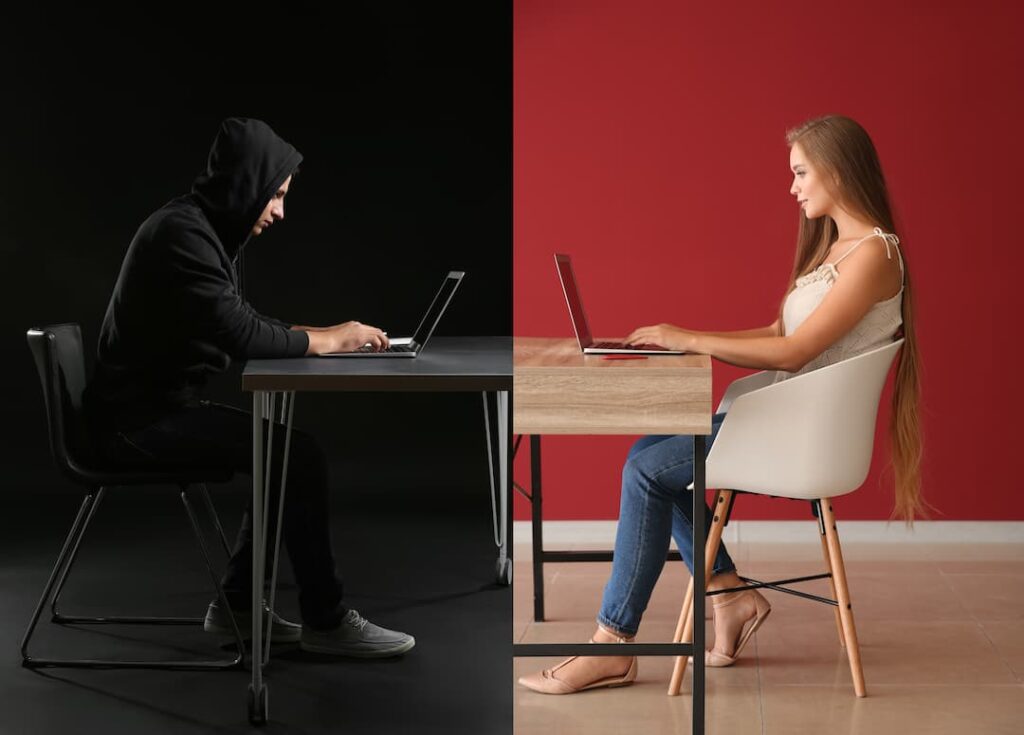

Будьте защищены от кибератак

БЕЗОПАСНО В ИНТЕРНЕТЕ

На этом веб-сайте вы найдёте рекомендации по кибербезопасности.

Распространенные виды мошенничества

Познакомьтесь с мошенническими схемами, чтобы уметь избегать обмана. Мы регулярно обновляем список мошенничеств, поэтому вы можете периодически просматривать его. Следите за оперативной информацией также на странице RIA в Facebook!

Краткий курс кибербезопасности для всех

Станьте увереннее в вопросах кибербезопасности – курс включает 9 коротких видео. Смотрите и сразу проверяйте, насколько хорошо усвоили материал.

Ситуация в киберпространстве

Департамента государственной инфосистемы отслеживает и анализирует происходящее в киберпространстве Эстонии

Следите за нашими новостями!

RIA CyberMeetUp Goes to Tartu!

Welcome to the RIA CyberMeetUp Special Edition on 10 June at the University of Tartu Delta Centre lobby (Narva mnt 18, Tartu).

This time, the community will gather to discuss Estonia’s transition towards post-quantum cryptography, the growing relationship between cybersecurity and AI, practical approaches to digital forensics and the path from innovative ideas to real-world solutions. The evening will bring together cybersecurity professionals, researchers, students and other cyber enthusiasts from across Estonia in order to network and close this season before upcoming summer break.

List of Speakers (18:00–19:00):

Jelizaveta Vakarjuk (Junior Researcher, Cybernetica) – Estonian PQC Migration Roadmap

Markus Miettinen, PhD (Professor of Cybersecurity, Faculty of Information Technology | University of Jyväskylä) – Cybersecurity and AI: A Match Made in Heaven or a Recipe for Catastrophe?

Ihsan Tolga (Senior Information Security Engineer, Binalyze) – The Core Four Methodology: The Investigator's Mission

Updates to the speakers list will be done here.

The talks will be livestreamed via RIA’s YouTube, LinkedIn, and Facebook channels.

From 19:00 onwards the evening continues with networking, snacks and refreshments.

Participation in the RIA CyberMeetUp is free of charge, but please RSVP via social media event beforehand.

To all Estonian speakers, there will be a separate event during the daytime, organised by the University of Tartu Institute of Computer Science – Küberinnovatsiooni konverents. Registration can be done through their website: kuberinnovatsioon.cs.ut.ee/.

Let’s MeetUp in Tartu!

RIA CyberMeetUp is co-funded by the European Union and the European Cybersecurity Competence Centre.

… Kuva rohkemVähem

- likes 1

- Поделились: 1

- Комментарии: 0

🚨 Päästeamet testis täna koos RIA ja teiste partneritega üleriigilist ohuteavitussüsteemi EE-ALARM. Selle käigus käivitati pärastlõunal sireenivõrgustik, saadeti teavitused Eesti äppi ja „Ole valmis!“ mobiilirakendusse ning näidati ohuteavituse tekstiribasid ERRi kanalites.

📲 Eesti äpi on tänaseks alla laadinud ligi 290 000 inimest. Tänane ohuteavituse testsõnum jõudis Eesti äpi kaudu turvaliselt kohale ligi 252 000 seadmesse.

📱 Kui Sul Eesti äppi veel telefonis pole, laadi see alla ja veendu, et teavitused on sisse lülitatud, nii jõuavad olulised ohuteavitused Sinuni võimalikult kiiresti.

👉Ohuteavituste seaded saad üle vaadata nii Eesti äpist kui ka oma seadmest. Täpsemad juhised leiad siit: www.ria.ee/riigi-infosusteem/personaalriik/eesti-app#api-seadistused

🔈 EE-ALARM testi kohta saad oma tagasiside anda veebilehel kriis.ee. Tagasisidet on võimalik kõigil anda nädala lõpuni.

❗️Nii äpiteavituse kui ka SMSi saatjaks on alati EE-ALARM. Sel aastal toimub ohuteavituse test veel 14. oktoobril.

Ohuteavituse süsteemi EE-ALARM kohta saad täpsemat infot veebilehelt www.olevalmis.ee ja riigiinfotelefonilt 1247.

… Kuva rohkemVähem

⚡ Kuidas kaitsta elektrivõrku küberrünnakute eest? ⚡

Sel nädalal toimub RIA eestvedamisel rahvusvaheline koolitus, kus elektri- ja küberturvalisuse eksperdid harjutavad kriitilise taristu kaitsmist küberohtude eest.

Ukraina sõja kogemus on näidanud, et füüsiliste rünnakutega kriitilise taristu vastu kaasnevad sageli ka küberrünnakud. Seetõttu on elektrisektori valmisoleku ja vastupanuvõime tugevdamine olulisem kui kunagi varem.

Koolitusel osalevad eksperdid Elektrilevist, Eleringist, Viru Elektrivõrkudest ja Enefit Powerist. Rahvusvahelist kogemust toovad kaasa spetsialistid Ukraina energiaettevõttest Ukrhydroenergo ning Ukraina riiklikust side- ja teabekaitseteenistusest (SSSCIP).

Esimesel päeval said elektri- ja küberturvalisuse spetsialistid ühtlustada teadmisi ning tutvuda teineteise töövaldkondadega. Nädala jooksul jätkub praktiline väljaõpe, kus lahendatakse realistlikke küberintsidentide stsenaariume ja harjutatakse kriisidele reageerimist spetsiaalses elektrivõrgu küberkaitse harjutuskeskkonnas.

… Kuva rohkemVähem

+1

+1